Hướng dẫn tạo ứng dụng Single sign-on trên Microsoft Azure.

1. Tổng quan

- Đây là bước thiết lập trên nền tảng quản trị của Microsoft Azure (Identity Provider/IdP) nhằm tạo ra một ứng dụng kết nối chuẩn SAML với hệ thống Mobio.

- Lợi ích/ Giá trị: Việc cấu hình này giúp Microsoft Azure đóng gói các thông số chứng thực và tạo ra chứng chỉ số (Metadata). Đây là “chìa khóa” bắt buộc để Mobio có thể nhận diện, tin cậy và cho phép người dùng đăng nhập bằng tài khoản Microsoft nội bộ của doanh nghiệp.

- Đối tượng sử dụng: Quản trị viên hệ thống (IT Admin) có quyền quản trị trên Microsoft Azure.

2. Giải thích Thuật ngữ & Thông số

- Microsoft Entra ID: Dịch vụ quản lý danh tính và truy cập dựa trên nền tảng đám mây của Microsoft (trước đây được gọi là Azure Active Directory).

- Identifier (Entity ID): Đường dẫn định danh duy nhất của hệ thống Mobio để Azure có thể nhận diện.

- Reply URL (Assertion Consumer Service URL / ACS URL): Đường dẫn đích trên hệ thống Mobio. Sau khi Azure xác thực người dùng thành công, thông điệp đăng nhập sẽ được gửi trả về đường dẫn này.

- Federation Metadata XML: Tệp tin cấu hình đóng gói toàn bộ chứng chỉ bảo mật của Azure. Bạn sẽ cần tải tệp này về để đưa lên Mobio.

3. Điều kiện tiên quyết (Prerequisite)

- Phân quyền: Tài khoản thao tác phải có quyền Quản trị viên (Admin) trên Microsoft Azure Portal.

- Dữ liệu đầu vào: Đã thao tác trên hệ thống Mobio ở bước Cấu hình đăng nhập SSO bằng SAML và copy sẵn 2 thông số:

Service Provider (SP) Entity IDvàAssertion Consumer Services (ACS) URL.

4. Các bước thực hiện

Toàn bộ các thao tác dưới đây được thực hiện trên giao diện quản trị của Microsoft Azure, KHÔNG phải trên Mobio.

Phần 1: Khởi tạo ứng dụng trên Azure

- Bước 1: Truy cập vào trang quản trị Microsoft Azure Portal.

- Bước 2: Tại màn hình chính, click chọn dịch vụ Microsoft Entra ID.

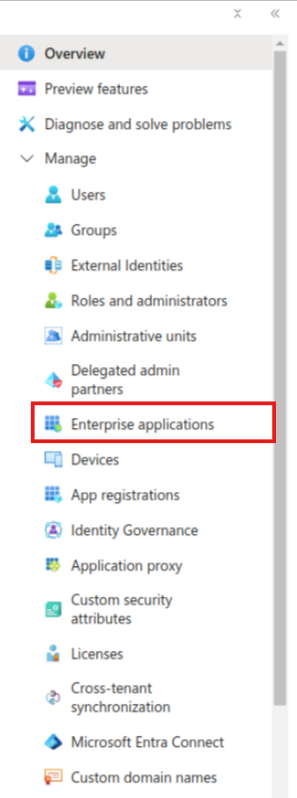

- Bước 3: Ở menu điều hướng bên trái, click chọn Enterprise applications.

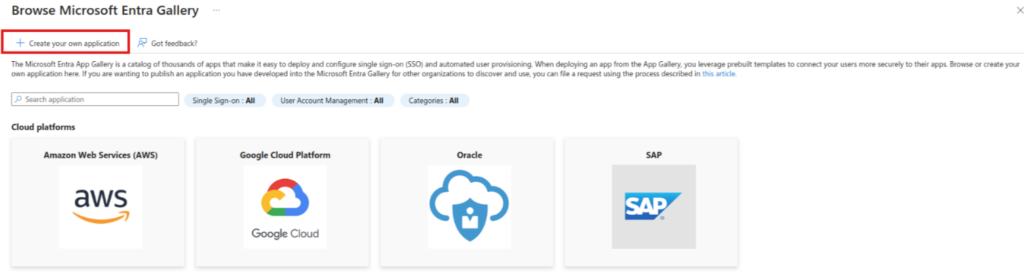

- Bước 4: Tại màn hình quản lý ứng dụng, click nút New application.

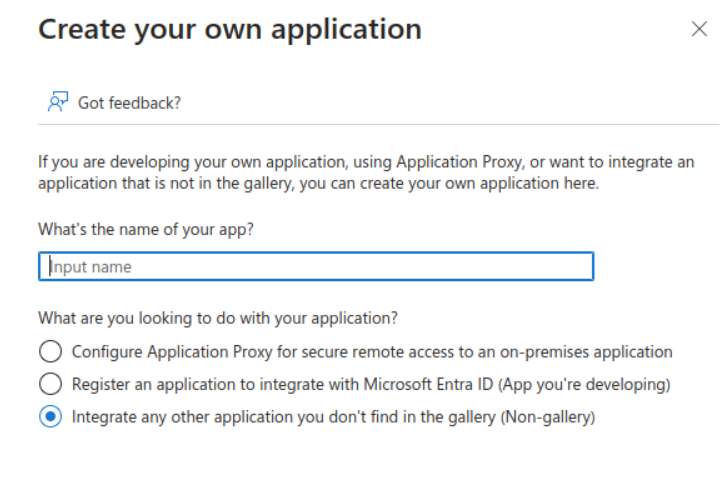

- Bước 5: Click chọn Create your own application -> Hệ thống hiển thị popup tạo ứng dụng.

- Bước 6: Nhập tên ứng dụng (Ví dụ:

Mobio SSO) và bấm Create -> Đợi vài giây để Azure khởi tạo ứng dụng.

Phần 2: Khai báo thông số và Lấy File Metadata

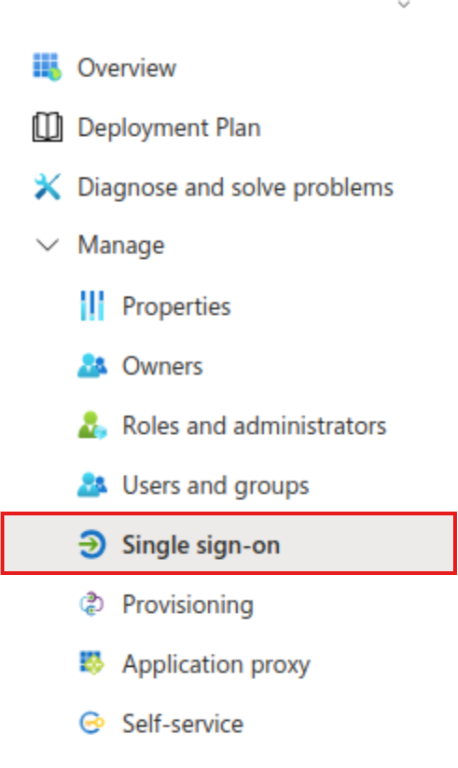

- Bước 7: Sau khi ứng dụng được tạo, tại menu bên trái của ứng dụng, click chọn Single sign-on -> Chọn phương thức SAML.

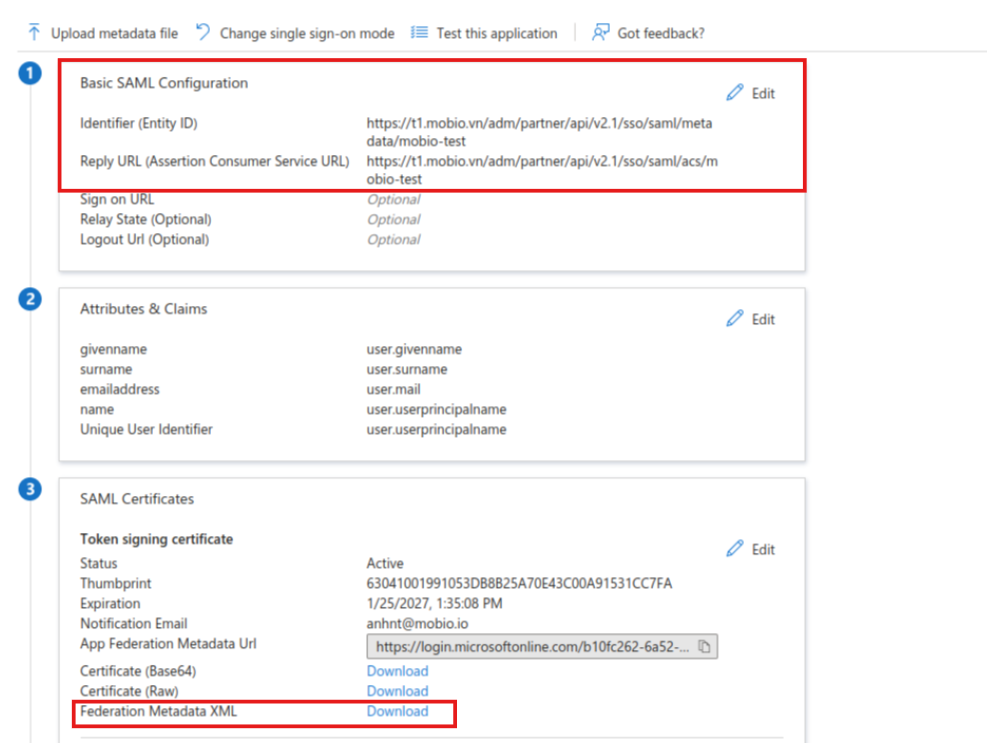

- Bước 8: Tại khu vực Basic SAML Configuration, click biểu tượng chỉnh sửa (Edit) và khai báo 2 thông số lấy từ Mobio:

- Identifier (Entity ID): Dán đường dẫn

SP Entity IDcủa Mobio vào đây. - Reply URL (Assertion Consumer Service URL): Dán đường dẫn

ACS URLcủa Mobio vào đây. - Nhấn Save để lưu cấu hình.

- Identifier (Entity ID): Dán đường dẫn

- Bước 9: Cuộn màn hình xuống khu vực SAML Certificates, tìm mục Federation Metadata XML và click Download -> Hệ thống sẽ tải một tệp .xml về máy tính của bạn. Hãy lưu trữ cẩn thận để sử dụng cho bước tiếp theo trên Mobio.

Phần 3: Phân quyền sử dụng

- Bước 10: Tại menu bên trái của ứng dụng, chuyển sang mục Users and groups -> Click Add user/group để thêm và cấp quyền cho các nhân sự/phòng ban được phép sử dụng ứng dụng đăng nhập Mobio này.

5. Quy tắc vận hành

Quy tắc cấp quyền truy cập (Assignment Rule) trên Azure: Trên hệ thống Microsoft Azure, việc IT Admin tạo xong ứng dụng SAML không đồng nghĩa với việc toàn bộ nhân viên công ty đều có thể dùng nó để đăng nhập Mobio. Tính năng bảo mật mặc định của Azure yêu cầu Admin phải thực hiện “Add user/group” đích danh (ở Bước 10). Những nhân viên nào không nằm trong danh sách được cấp phép này sẽ bị hệ thống Azure chặn lại, không để đăng nhập trên Mobio.

6. Các câu hỏi thường gặp (FAQ)

Chưa có thông tin cho mục này.

7. Bước tiếp theo

Sau khi đã có tệp Federation Metadata XML tải về từ Bước 9, bạn hãy quay trở lại hệ thống Mobio để hoàn tất cấu hình đăng nhập SSO bằng SAML.