Chính sách truy cập là tính năng phân quyền mới được Mobio phát triển, dựa trên cơ chế kiểm soát quyền truy cập ABAC.

Chính sách truy cập theo cơ chế ABAC là gì?

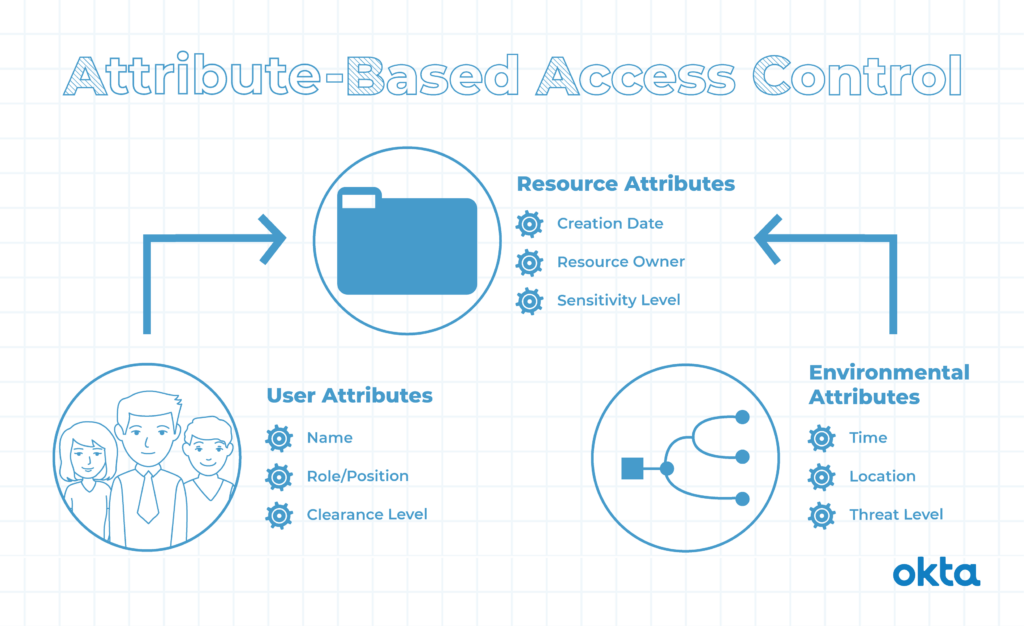

ABAC (Attribute-Based Access Control) là một cơ chế kiểm soát quyền truy cập dựa trên các thuộc tính. Nó sử dụng các thuộc tính của người dùng, đối tượng và các quyền hạn để xác định xem một người dùng có quyền truy cập vào một tài nguyên, thực thi hành động đang yêu cầu hay không.

Mỗi người dùng (user), đối tượng (resource) và môi trường (environment) được gán các thuộc tính để mô tả chúng. Cụ thể:

- User: là người dùng yêu cầu truy cập. Khi đó, hệ thống sẽ xem thuộc tính người dùng là gì, được cấp quyền thao tác trên tài nguyên (resource) hay không. Thuộc tính của user có thể bao gồm: chức danh công việc, vị trí, phòng ban hay bất kỳ thông tin liên quan nào khác có thể được sử dụng để xác định quyền truy cập của họ.

- Resource: là tài nguyên, đối tượng mà người dùng được phép truy cập theo thuộc tính user, ví dụ các trường thông tin Cơ hội bán, thông tin Profile… Thuộc tính của resource bao gồm trường dữ liệu mặc định/ tùy biến hoặc dựa trên mức độ nhạy cảm của dữ liệu để có thể xác định quyền truy cập.

- Environment: là yếu tố môi trường mà user được yêu cầu truy cập như thời gian, địa điểm,… Ví dụ: Cùng là user Sale, khi truy cập giao diện web thì được phép, còn giao diện mobile app thì không. Hoặc đối với một số ngân hàng có tính bảo mật cao, chỉ cho phép truy cập full data và action nếu ở mạng nội bộ, còn mạng public chỉ được phép truy cập danh sách và xem chi tiết thông tin khách hàng…

Cơ chế kiểm soát truy cập tổng quát:

– Khi một người dùng (user) cố gắng truy cập một đối tượng (resourse), hệ thống sẽ kiểm tra quy định truy cập (policy) và so sánh với các thuộc tính của người dùng (user), đối tượng (resource) và môi trường (environment).

– Nếu quy định truy cập được cấp Allow/Được phép thì sẽ được cho phép; nếu không, truy cập sẽ bị từ chối.

Sự khác nhau giữa Chính sách truy cập (ABAC) và Quyền – Role (RBAC)?

- RBAC : Với role quản lý team, User có quyền truy cập tính năng này hay không? Kiểm soát quyền truy cập tính năng theo Role. Hiện phần Quyền – Role (RBAC) của Mobio đang hỗ trợ 4 role: Owner – Admin – Manager – User.

- ABAC: Với vai trò là member thuộc team A, user có quyền truy cập sửa trường thông tin thuộc tính năng này không? Kiểm soát quyền truy cập tài nguyên theo thuộc tính con.

ABAC thích hợp được sử dụng trong các tình huống cần giới hạn quyền truy cập của một số đối tượng user vào các thông tin dữ liệu nhạy cảm.

| Ưu điểm | Nhược điểm | |

| RBAC | – Đơn giản: Các quy tắc trong hệ thống RBAC rất đơn giản và dễ thực hiện. Các quy tắc được áp dụng nhanh chóng và cần ít nguồn lực để xử lý. | – Trong tình huống có quá nhiều vai trò/ quy tắc phân quyền trong một doanh nghiệp thì số lượng role được tạo ra có thể lên tới hàng trăm, hàng nghìn, gây ra gánh nặng về mặt tạo & quản lý. |

| ABAC | – Khả năng kiểm soát cao: Quản lý có thể xác định và nâng cao tính quản trị, phân quyền trong nhiều trường hợp khác nhau. Đồng thời, có thể đặt ra những quy tắc rất cụ thể và chi tiết để bảo vệ dữ liệu của mình. | – Doanh nghiệp cần bỏ ra nhiều công sức và thời gian để xác định được các quy tắc chi tiết trong quyền. – Đòi hỏi tính chuyên môn cao. |

Bảng so sánh ưu và nhược điểm của 2 cơ chế phân quyền hiện đang được áp dụng

Logic áp dụng các chính sách phân quyền trên Mobio

Để tận dụng tốt những thế mạnh của cả RBAC và ABAC, hệ thống Mobio áp dụng song song cả 2 cơ chế phân quyền, cụ thể:

- Khi user yêu cầu truy cập, hệ thống sẽ đánh giá xem user có được phép truy cập tính năng theo Quyền – Role (RBAC) hay không? → Nếu có sẽ check tiếp Chính sách truy cập (ABAC) để ra quyết định cấp quyền cho user.

- Khi chưa thiết lập Chính sách truy cập (ABAC), thường mặc định tất cả user có full quyền truy cập trên các module – gọi là quyền sao (*), trừ các trường hợp đặc biệt. Khi đó quyền của 1 user tương đương với nhóm quyền được cấu hình bên Quyền – Role (RBAC). Nếu không được gắn quyền sao (*), user sẽ không có quyền hạn để thực hiện bất kì thao tác nào trên Mobio → gọi là deny mềm. Lúc này, để cho phép user truy cập bất cứ tính năng nào, cần thiết lập các chính sách “Được phép”.

- Chính sách truy cập sẽ được áp dụng cho đối tượng là user khi đang yêu cầu thực hiện hành động bất kỳ trên hệ thống. Còn yêu cầu thực hiện thông tin qua API (system) hoặc qua các tính năng Luật Automation thì mặc định luôn là “Được phép”.

Một số khái niệm và lưu ý

- Chính sách: là một policy được đưa ra cho một hoặc nhiều đối tượng user nhất định.

- Chính sách mặc định: Chính sách được tạo bởi hệ thống.

- Chính sách tự tạo: Chính sách được tạo bởi người dùng hệ thống.